.jpg)

Kembali lagi dengan AoiCyber ,dan kali ini kita akan belajar deteksi celah No Redirect ,No Session ,Csrf ,Arbitrary File Upload Vulnerability / AFU.

Dan tools yang akan kita gunakan kali ini adalah Curl ,Mungkin beberapa dari kalian menganggap curl adalah tools sederhana yang tidak terlalu penting dalam dunia penetration testing ,Namun Tidak Bagi Saya

Dan sebelum Lanjut ada baiknya kita ketahui dulu apa itu Curl?

Curl command adalah command yang tersedia di sebagian besar sistem berbasis Unix. Curl merupakan singkatan dari “Client URL”. Curl command dibuat untuk mengecek konektivitas ke URL dan juga sebagai tool transfer data. Mari kita belajar bagaimana cara menggunakannya.

Curl command mendukung protokol-protokol seperti berikut:

- HTTP dan HTTPS

- FTP dan FTPS

- IMAP dan IMAPS

- POP3 dan POP3S

- SMB dan SMBS

- SFTP

- SCP

- TELNET

- GOPHER

- LDAP dan LDAPS

- SMTP dan SMTPS

Berikut tadi merupakan protokol penting yang didukung oleh Curl. Curl didukung oleh libcurl yang merupakan perpustakaan transfer URL gratis pada client-side.

Kepanjangan dari Curl sendiri adalah Client URL dan pertama kali dirilis pada 1997. Pencetus pertama dari software ini yakni Daniel Stenberg.

Biar Gak Kelamaan Langsung saja kita mulai Pembahasan Utamanya .

Jadi Pertama" saya mencari website / situs yang rentan terhadap celah tersebut menggunakan Google Dork :

inurl:/upload.php

inurl:/admin/upload.php site:.com

inurl:/product/upload.php site:.idKurang lebih seperti itu Dork Yang saya gunakan, Dan saya menemukan banyak sekali website yang memiliki kerentanan tersebut ,namun tidak semua bisa di exploitasi ,jadi saya memutuskan untuk mengambil salah satu situs yang menurut saya benar" rentan terhadap celah tersebut .

setelah saya yakin dengan pilihan saya ,lanjut saya mencoba mangakses halaman /adminpage/upload.php namun saya di alihkan ke halaman login admin.

Disini saya mulai curiga karena ketika saya mencarinya menggunakan google dork di atas halaman /admin/upload.php jelas sudah ter index oleh google ,lalu saya pun mencoba menganalisisnya menggunakan Curl ,Dan Untuk Command Curl Nya seperti ini :

curl -v https://target.edu/adminpage/upload.phpOutput yang saya dapatkan adalah seperti screenshot dibawah ini

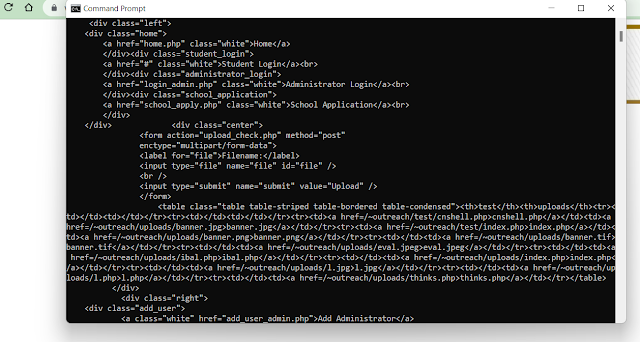

Dan ternyata feeling saya tidak salah, ketika saya Teliti lebih lanjut ternyata form action pada file upload.php

dikirim ke file upload_check.php ,tidak berlama" disitu saya pun mulai membuat form upload saya sendiri menggunakan source code yang saya dapatkan dari output curl tadi

Perlu di ingat bahwa form action nya akan di kirim ke file upload_check.php jadi pada form action yang saya buat pun akan saya arahkan ke file upload_check.php

Setelah itu save file csrf yang telah di buat tadi dengan tekan ctrl+s ,lalu simpan dengan ekstensi .html ,next kita buka file nya dengan web browser

Kemudian kalian pilih file mana yang ingin kalian upload, dan karena disini saya penasaran dengan isi source code web tersebut saya pun meng upload shell backdoor

Setelah klik Upload kalian akan di arahkan ke situs target ,namun disini saya tidak mendapatkan output apakah file saya berhasil di upload / malah gagal ,dan saya malah di arahkan ke halaman login admin lagi .

Disini saya tetap beranggapan positif bahwa file saya berhasil di upload

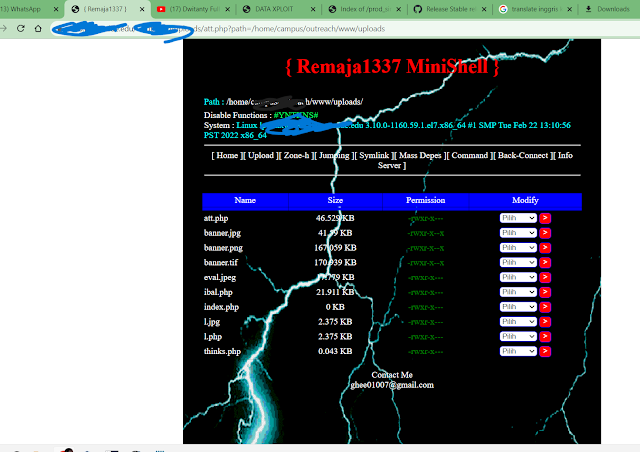

Saya mencari dimana letak file saya ditaruh, dan saya mencoba membuka" gambar yang ada pada wesbite target ,dan ternyata gambar" tersebut terletak pada halaman /uploads ,hmm mungkin saja file yang saya upload juga terletak pada halaman tersebut ,and ketika saya mengakses file saya di halaman tersebut ternyataaa.

Perlu diingat bahwa jika menggunakan teknik ini bagian yang agak ribet sebenarnya adalah mencari letak file yang kita unggah / upload .

Satu lagi ,sebenarnya website tersebut sudah saya pentest kurang lebih tiga / dua kali ,jadi maklumin aja jika diatas ada nama" file asing.

Yeahhh sepertinya cukup sekian dari saya ,and mungkin besok saya akan memberikan sebuah tools / alat yang sangat berguna untuk membantu kalian dalam membypass unggahan file ,mungkin dari kalian banyak yang sudah tau ,namun belum bisa / tidak bisa menggunakannya.

Sekian Dari AoiCyber And Terima Kasih.