Fluxion adalah alat analisis keamanan wifi yang dapat mensimulasikan serangan wifi menggunakan teknik MITM. Alat ini dapat membuat jalur akses kejahatan dan mencuri kredensial wifi melalui phishing. Alat ini juga mencoba untuk memperoleh enkripsi hash WPA / WPA2 melalui proses handshake

Fluxion Installation

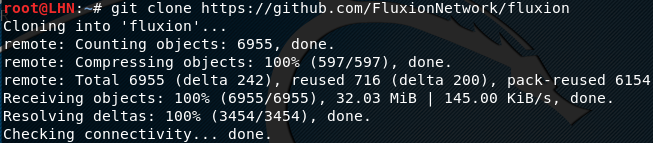

Jalankan Dan Ikuti Command Github Di Bawah Ini

git clone https://www.github.com/FluxionNetwork/fluxion.git

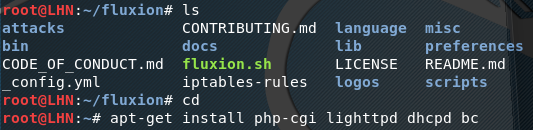

Fluxion tergantung pada paket yang berbeda, seperti aircrack-ng, bc, dhcpd, nmap, openssl, xterm, route, fuser, lihttpd, macchanger, dan php-cgi. Paket-paket yang diperlukan oleh Fluxion otomatis dipasang saat menjalankan Fluxion untuk pertama kalinya. Pindah ke direktori Fluxion dan jalankan perintah berikut untuk otomatis menginstal dependensi yang hilang.

cd fluxion

./fluxion.sh

Namun, menggunakan perintah di atas terkadang gagal menginstal paket yang diperlukan dan Fluxion tidak berfungsi. Dalam situasi itu, catat paket-paket yang hilang yang ditandai oleh Flxuion dan menginstalnya secara manual dengan menggunakan perintah berikut.

sudo apt-get install <missing packages>

Contohnya

sudo apt-get install php-cgi lighttpd dhcpd bc

Wifi Security Test Using Fluxion

Alat Fluxion dapat diatur ke dalam tindakan dengan menjalankan perintah berikut di terminal

./fluxion.sh

Alat ini memeriksa apakah semua dependensi terpenuhi. Jika semua paket yang diperlukan sudah diinstal, alat ini menawarkan pilihan serangan yang dapat dilakukan. Saat ini, ada dua jenis serangan yang dapat diluncurkan dengan alat ini. Ini adalah serangan Captive Portal dan serangan Handshake Snooper. Serangan portal Captive memungkinkan membuat jalur akses jahat (iblis kembar) untuk mencuri kredensial wifi, sementara serangan Handshake Snooper digunakan untuk memperoleh enkripsi hash WPA / WPA2.

Misalkan kita memilih opsi pertama untuk menyimulasikan serangan Captive Portal. Fluxion memindai antarmuka wifi yang tersedia dan meminta pengguna untuk memilih antarmuka yang diinginkan untuk menirunya (jalur akses tiruan palsu) untuk serangan itu.

Fluxion memulai server DNS untuk mengalihkan semua permintaan ke mesin penyerang. Jammer dimulai, de-otentikasi pengguna dan meminta mereka untuk memasukkan kembali kredensial wifi ke server web yang bertumbuh. Setelah pengguna memasukkan kredensial wifi yang benar, serangan itu secara otomatis berakhir. Kredensial wifi yang valid dapat dilihat dari portal fluxion.